How to troubleshoot security error codes on secure websites

Содержание:

- Что это за ошибка?

- Monitoring/filtering in corporate networks

- Как исправить ошибку подключения SSL

- Missing intermediate certificate

- Как убрать сообщения о проблеме с сертификатом, добавив сайт в исключения

- Способы, как убрать ошибку

- Extensions

- Self Signed Certs

- CAs Included in Firefox

- Certificate issued by a authority belonging to Symantec

- Monitoring/filtering in corporate networks

- Monitoring/filtering in corporate networks

- Certificate issued by a authority belonging to Symantec

- Monitoring/filtering in corporate networks

- Certificate issued by a authority belonging to Symantec

- Что такое ошибка SEC_ERROR_UNKNOWN_ISSUER

- Как убрать ошибку SEC_ERROR_UNKNOWN_ISSUER

- Меры предосторожности

- Missing intermediate certificate

- Certificate issued by a authority belonging to Symantec

- Monitoring/filtering in corporate networks

Что это за ошибка?

Во время перехода на страничку web-ресурса происходит обмен данными между клиентом (это в данном случае Firefox) и сервером. Некоторые сайты используют протоколы шифрования, позволяющие сделать подключение более безопасным. Одним из таких протоколов является HTTPS. Данные передаются по этому протоколу, «упакованные» в криптографический протокол SSL или TLS.

Если в одном из криптографических протоколов было обнаружено несоответствие сертификатов безопасности, браузер, пытаясь защитить ваше устройство от небезопасного подключения, уведомит вас кодом ошибки «SEC_ERROR_UNKNOWN_ISSUER».

Особенно часто такое происходит при подключении в web-интерфейсам различного коммуникационного оборудования по протоколу HTTPS.

Итак, если вы увидели вместо сайта вот такое вот окошко и не знаете, что делать дальше, эта статья для вас.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website’s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox.

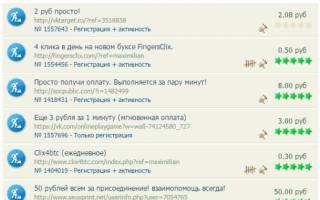

Как исправить ошибку подключения SSL

Если возникла ошибка подключения SSL, с браузера не получится зайти на один или несколько сайтов из-за появления в окне надписи SSL Connection Error. Чтобы продолжить пользоваться интернетом в полном объеме, нужно избавиться от проблемы. Ниже рассмотрено, что делать, если ошибка подключения SSL появилась в Google Chrome, но инструкция универсальна, и похожим образом устраняется проблема в других браузерах:

-

Обновите браузер.

При возникновении любых проблем, связанных с подключением к сайтам в интернете или воспроизведении контента на них, нужно первым делом установить актуальную версию браузера. Чаще всего браузер Google Chrome обновляется автоматически или предлагает пользователю сам загрузить последнюю версию, но многие игнорируют рекомендации, что приводит к возникновению различных проблем.

Чтобы обновить браузер Chrome, нужно зайти в настройки и нажать на пункт «О программе»

Далее нужно обратить внимание, последняя ли версия установлена. Если нет, то браузер потребуется обновить

-

Изучите установленные расширения.

Часто проблемы с работоспособностью браузера возникают из-за различных расширений. Неопытные пользователи могут случайно установить вирусные расширения, которые вредят компьютеру. Также некоторые лицензионные расширения могут конфликтовать с определенными сайтами или сценариями, выполняемыми на них, что будет приводить к ошибке подключения SSL.

Чтобы проверить, не связана ли ошибка с расширениями, зайдите в настройки Google Chrome и далее переключитесь на пункт «Расширения». Отключите все запущенные расширения и вновь попробуйте подключиться к сайту, на котором появлялось сообщение SSL Connection Error. Если ошибка не исправилась, переходите к следующему пункту.

-

Сбросьте настройки прокси-сервера.

Чтобы соединяться с сайтами в интернете, Google Chrome использует настройки прокси-сервера. Они могут сбиться по различным причинам: из-за действий стороннего расширения, вируса, одной из установленных программ на компьютере и так далее.

Сбросить настройки прокси-сервера к значениям по умолчанию достаточно просто. Достаточно зайти в настройки Google Chrome, выбрать пункт «Показать дополнительные настройки» и в графе «Сеть» нажать на кнопку «Изменить настройки прокси-сервера». Далее останется выбрать вариант с автоматическим определением параметров и можно пробовать запустить сайт, на котором появлялась ошибка SSL Connection Error.

-

Убедитесь, что проблема не связана с антивирусом.

Антивирусные приложения работают не идеально, и из-за них могут возникать различные проблемы при подключении к сайтам в интернете. Чтобы проверить связана ли работа антивируса с ошибкой SSL Connection Error, нужно отключить программу защиты от вредоносных приложений и попробовать зайти на сайт.

Важно: Отключайте антивирус только в том случае, если вы уверены, что посещаемый сайт не содержит вирусов.

Если отключение антивируса помогло исправить ошибку SSL, нужно будет в его настройках найти пункт, который позволяет создать исключение для протокола SSL.

Когда ни один из приведенных выше советов не помогает избавиться от проблемы, следует убедиться, что сайт в данный момент доступен. Не исключено, что ошибка возникает на стороне сервера, и со всех устройств зайти на ресурс не удается.

Ошибка протокола SSL (ERR_SSL_PROTOCOL_ERROR) возникает при авторизации пользователя на сайтах, которые используют шифрование данных. Например пользователь пытается войти в свой аккаунт Вконтакте, Mail.ru или Google, но вместо этого получает ошибку 107, а нужная страница не открывается. Критичного здесь ничего нет, поэтому разберем подробнее в статье, что она значит и как ее устранить.

Missing intermediate certificate

On a site with a missing intermediate certificate you will see the following error description after you click on Advanced on the error page:

The certificate is not trusted because the issuer certificate is unknown.The server might not be sending the appropriate intermediate certificates.An additional root certificate may need to be imported.

The website’s certificate might not have been issued by a trusted certificate authority itself and no complete certificate chain to a trusted authority was provided either (a so-called «intermediate certificate» is missing).

You can test if a site is properly configured by entering a website’s address into a third-party tool like SSL Labs’ test page. If it is returning the result «Chain issues: Incomplete», a proper intermediate certificate is missing.

You should contact the owner of the website you’re having troubles accessing to inform them of that problem.

Как убрать сообщения о проблеме с сертификатом, добавив сайт в исключения

Добавить сайт в исключение из проверки защищенных соединений возможно в Kaspersky Anti-Virus, Kaspersky Internet Security, Kaspersky Total Security версии 18 и выше, а также Kaspersky Small Office Security 6 и выше. В более ранних версиях эта функция недоступна.

- Перейдите в раздел Дополнительно

и выберите Сеть

.

- Нажмите Настроить исключения

.

Проверка защищенных соединений в Mozilla

Firefox

Браузер Mozilla Firefox не использует хранилище

сертификатов Microsoft Windows. Для проверки SSL-соединений при

использовании Firefox необходимо установить сертификат «Лаборатории

Касперского» вручную.

Чтобы установить сертификат

«Лаборатории Касперского», выполните следующие действия:

- В блоке Сертификаты

выберите закладку

Безопасность

и нажмите на

кнопку Просмотр

сертификатов

. -

Центры сертификации

и нажмите

на кнопку Восстановить

. - .

Чтобы установить сертификат

«Лаборатории Касперского» для Mozilla Firefox версии 3.х,

выполните следующие действия:

-

В меню браузера выберите пункт Инструменты

Настройки

. - В открывшемся окне выберите раздел

Дополнительно

. - На закладке Шифрование

нажмите на кнопку Просмотр сертификатов

. - В открывшемся окне выберите закладку

Центры сертификации

и нажмите

на кнопку Импортировать

. - В открывшемся окне выберите файл

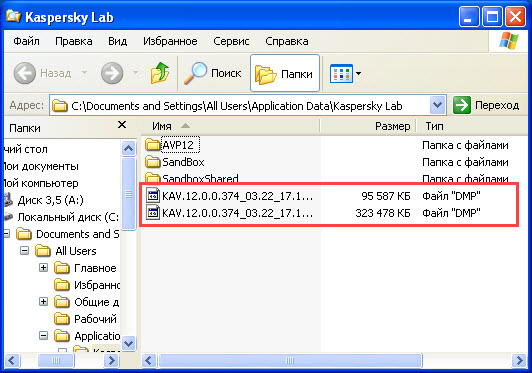

сертификата «Лаборатории Касперского». Путь к файлу сертификата

«Лаборатории Касперского»: %AllUsersProfile%\Application Data\Kaspersky Lab\AVP60MP4\Data\Cert\(fake)Kaspersky Anti-Virus personal root certificate.cer

. - В открывшемся окне установите флажки для

выбора действий, для проверки которых будет применяться

установленный сертификат. Для просмотра информации о сертификате

воспользуйтесь кнопкой Просмотреть

.

Если ваш компьютер работает под

управлением операционной системы Microsoft Windows Vista, то путь к

файлу сертификата «Лаборатории Касперского» будет таким: %AllUsersProfile%\Kaspersky Lab\AVP60MP4\Data\Cert\(fake)Kaspersky Anti-Virus personal root certificate.cer

.

Если при попытке установить защищенное соединение с каким-либо сайтом по протоколу https:// (например, https://webmoney.ru

) в окне браузера Mozilla Firefox Вы видите следующую картинку, а установленный Антивирус Касперского () сообщает о том, что «Невозможно гарантировать подлинность домена, с которым устанавливается зашифрованное соединение. Этот сертификат или цепочка сертификатов построены на недоверенном корневом центре», то вам необходимо установить в браузер Moxilla Firefox корневой сертификат Kaspersky Anti-Virus Personal Root Certificate

.

Для этого найдите сертификат на компьютере по пути* C:\ProgramData\Kaspersky Lab\AVP18.0.0\Data\Cert\(fake)Kaspersky Anti-Virus Personal Root Certificate.ce

r, а затем в меню Mozilla Firefox (вверху справа — три горизонтальные линии) нажмите «Настройка — Дополнительные — Просмотр сертификатов — Центры сертификации». Затем нажмите «Импортировать», в открывшемся окне выберите файл «C:\ProgramData\Kaspersky Lab\AVP18.0.0\Data\Cert\(fake)Kaspersky Anti-Virus Personal Root Certificate.cer)

Установите его, поставив галочку «Доверять при проверке сайтов».* Обратите внимание! Путь может отличаться в зависимости от версии установленного у Вас антивируса Лаборатории Касперского.

Если путь отличается — лучше установить самую последнюю версию антивируса. Велика вероятность, что после этого проблема исчезнет сама, и все последующие действия выполнять не нужно будет.Ссылки для скачивания последних версий продуктов Лаборатории Касперского:

** Если через проводник не получается добраться до сертификата, включите отображение скрытых файлов и папок по инструкции из статьи

.

Для контроля правильности проделанных операций в окне Просмотр сертификатов

откройте вкладку Центры сертификации

и найдите установленный вами корневой сертификат, откройте окно информации о сертификате, нажав кнопку «Просмотр»

. Убедитесь, что сертификат действителен.

Когда я установил на свежеприобретенный ноутбук с операционной системой Windows 8.1 x64 антивирус Касперского, а точнее Kaspersky Internet Security для всех устройств (Версия 2016 (16.0.0.614)), то при первой же попытке зайти на сайт Яндекса (справедливо и для Google) получил следующее предупреждение в окне браузера FireFox x64 v43.0.0:

При этом большинство других сайтов работающих по HTTPS протоколу, в том числе и мой блог, открывались вполне нормально. То есть сбоев в работе браузера не наблюдалось.

Способы, как убрать ошибку

Есть несколько причин, которые могут влиять на данный вид ошибки «Ваше подключение не защищено». И причем некоторые из них не всегда решаются в Google Chrome, иногда следует привлекать к изменениям отдельные параметры компьютера. Ознакомьтесь с каждым из способов и попытайтесь самостоятельно исправить проблему.

Установка верных даты и времени

В нередких случаях невозможность перейти на определенный сайт вызвана неправильными настройками, а именно сбились дата и время. Причем из-за некорректной настройки часового пояса, даты и время могут возникать и другие проблемы, например, отсутствие подключения к интернету или изменение других опций, которые вы не использовали. Однако сама по себе ошибка не является критичной, и исправить ее очень легко, через правильную настройку даты и времени в соответствии с реальным.

Чтобы изменить дату и время, в правом нижнем углу на панели инструментов нажмите правой кнопкой мыши и выберите «Настройка даты и времени», далее «Изменить дату и время» и внесите необходимые верные данные согласно вашему часовому поясу, после чего нажмите «Готово». Если ранее у вас была активирована функция «Автоматически задавать время и дату», тогда сначала снимите галочку с этого пункта, а потом укажите верные.

Отключение блокирующих расширений

Для перехода на заблокированный сайт или для скрытия реального IP-адреса, некоторые пользователи подключают себе дополнительный плагин – VPN. Он позволяет зашифровать ваше местоположение и личные данные. В отдельных случаях специальные утилиты с VPN могут блокировать или создавать неработоспособность отдельных веб-ресурсов, в результате чего на экране появляется ошибка «Ваше подключение не защищено».

Чтобы устранить эту проблему, нужно всего лишь приостановить действие данной утилиты и проверить исправность сайта. В зависимости от того, как вы подключаете VPN – через расширение в Chrome или при помощи отдельной программы, то таким же образом ее и отключите. Доступ к установленным плагинам можно найти в правом верхнем меню (три вертикальные точки), выбираете «Дополнительные инструменты», «Расширения».

Устаревшая версия Windows

Проблемы в работе не только браузера, но и системы, зачастую вызваны устаревшей версией компьютерной платформы. Если у вас отключена функция автоматического обновления Windows, тогда необходимо проверить действую версию операционной системы и посмотреть, если ли доступные для обновления. Пользователи Windows 10 могут быть освобождены от данного действия, так как на их платформе нет возможности отключать автоматическое обновление.

Проверить актуальную версию и наличие доступного обновления для Windows XP, 7, 8, можно через «Центр обновления Windows» и оттуда же ее загрузить. Раздел «Центр обновления» можно найти через кнопку «Пуск», «Панель управления». На обновление системы может уйти больше одного часа, поэтому заранее освободите компьютер от важных дел. По завершению обновления в систему не только внесутся необходимые изменения, но и в правильном порядке будут настроены все параметры. После чего вы можете зайти в Google Chrome и испытать его.

Данный совет может стать полезным для всех операционных систем компьютеров и не только для Windows. Кроме того, он может решить и другие системные ошибки.

Устаревшая версия браузера или сбой в работе

Несостоятельность работы браузера может быть вызвана его устаревшей версией. Ведь не зря разработчики настоятельно рекомендуют регулярно обновлять браузер. Поэтому если вы давно загрузили Google Chrome и с тех пор его ни разу не обновляли, значит, пора это сделать. Предварительно можете проверить действующую версию веб-обозреватели и посмотреть на обслуживающем сайте, какая вышла последней. На сегодняшний день последним обновлением считается 79 версия Хрома.

Обновление браузера на вашем компьютере поможет не только устранить мелкие проблемы с его работой, но и улучшить производительность, повысит скорость и уровень безопасности.

В отдельных случаях обновление программы не дает нужного результата из-за сбоя системных параметров. Тогда решить проблему поможет полное удаление браузера с компьютера и повторная его установка. После удаления с вашего устройства утилиты, обязательно очистите кэш и перезагрузите компьютер, а только потом заново скачайте и установите браузер.

Ожидание обновления сертификатов

Если ошибка «Ваше подключение не защищено» является прямой и браузер действительно выявил несоответствие сроков сертификата, тогда больше ничего не остается, как покинуть страницу и ожидать, когда сервер или обслуживающий специалист обновит информацию по данной странице.

Extensions

Basic Constraints

This allows certificates to be asserted as issuing certificates (it is mandatory for CA certificates). It can also be used to express the maximum depth of the trust path from the CA.

Key Usage

This extension is used to constrain the purpose for the key in the certificate. More than one key usage can be asserted. Examples of key usages are: digitalSginature, keyEncipherement, dataEncipherement, keyCertSig, crlSign. For CA certificates the keyCertSign bit MUST be asserted.

Extended Key Usages

This is another bitfield to constrain the usages of the key of the certificate. Its is directed mostly at what type of application the certificate was issued for. Examples of extended key usages are: serverAuth, clientAutn and OCSPSigning. For end-entity certificates for PKI this extension is required to exist with the serverAuth bit asserted.

Name Constraints

This is an extension exclusive for CA and indicates limits on the name space for its children. This is one of the most powerful extensions for businesses to have to help limit risk imposed by losing the private key of the CA.

Authority Information Access

This extension is primarily used to to describe the OCSP location for revocation checking. It is mandatory for certificates that chain up to a root in the Mozilla CA program.

Self Signed Certs

These are the steps to generate a certificate for www.example.com. Replace this value with the actual server name in the steps below.

1. Generate key:

- «openssl genpkey -algorithm RSA -out key.pem -pkeyopt rsa_keygen_bits: 2048»

- 2048 is considered secure for the next 4 years.

2. Generate csr

- «openssl req -new -key key.pem -days 1096 -extensions v3_ca -batch -out example.csr — utf8 -subj ‘/CN=www.example.com’

- Make a new Certificate Signing Request (CSR) that will be valid for 3 years.

3. Write extensions file (make a new file with name openssl.ss.cnf with the following contents)

- basicConstraints = CA:FALSE

- subjectAltName =DNS:www.example.com

- extendedKeyUsage =serverAuth

4. Self-sign csr (using SHA256) and append the extensions described in the file

- «openssl x509 -req -sha256 -days 3650 -in example.csr -signkey key.pem -set-serial $ANY_INTEGER -extfile openssl.ss.cnf -out example.pem»

You can now use example.pem as your certfile

CAs Included in Firefox

When you visit a secure website, Firefox will validate the website’s certificate by checking that the certificate that signed it is valid, and checking that the certificate that signed the parent certificate is valid and so forth up to a root certificate that is known to be valid. This chain of certificates is called the Certificate Hierarchy.

If your certificates will only be used to verify one domain (e.g. *.yourcompany.com) but you want others outside of your organization to be able to browse to your website using https without having to manually import a root certificate, then you can get an SSL certificate from one of the CAs who already have a root certificate included in the major browsers.

If you are going to have your own CA, we recommend building 3 certificates: a long term root cert, a medium term intermediate cert, and a short term end-entity cert. This type of hierarchy allows for a relatively simple long term root to be distributed to clients, and some flexibility on the intermediate cert so that you can change parameters based on best practices and security research.

After a number of irregularities with certificates issued by Symantec root authorities came to light, browser vendors including Mozilla are gradually removing trust from these certificates in their products. Firefox will no longer trust server certificates issued by Symantec, including those issued under the GeoTrust, RapidSSL, Thawte and Verisign brands. For more information, see this Mozilla blog post and this compatibility document.

MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED will be the primary error but with some servers, you may see the error code SEC_ERROR_UNKNOWN_ISSUER instead. In any case, if you come across such a site you should contact the owner of the website to inform them of the problem.

Mozilla strongly encourages operators of affected sites to take immediate action to replace these certificates. DigiCert is providing certificate replacements for free.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website’s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website’s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox.

After a number of irregularities with certificates issued by Symantec root authorities came to light, browser vendors including Mozilla are gradually removing trust from these certificates in their products. Firefox will no longer trust server certificates issued by Symantec, including those issued under the GeoTrust, RapidSSL, Thawte and Verisign brands. For more information, see this Mozilla blog post and this compatibility document.

MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED will be the primary error but with some servers, you may see the error code SEC_ERROR_UNKNOWN_ISSUER instead. In any case, if you come across such a site you should contact the owner of the website to inform them of the problem.

Mozilla strongly encourages operators of affected sites to take immediate action to replace these certificates. DigiCert is providing certificate replacements for free.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website’s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox.

After a number of irregularities with certificates issued by Symantec root authorities came to light, browser vendors including Mozilla are gradually removing trust from these certificates in their products. Firefox will no longer trust server certificates issued by Symantec, including those issued under the GeoTrust, RapidSSL, Thawte and Verisign brands. For more information, see this Mozilla blog post and this compatibility document.

MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED will be the primary error but with some servers, you may see the error code SEC_ERROR_UNKNOWN_ISSUER instead. In any case, if you come across such a site you should contact the owner of the website to inform them of the problem.

Mozilla strongly encourages operators of affected sites to take immediate action to replace these certificates. DigiCert is providing certificate replacements for free.

Что такое ошибка SEC_ERROR_UNKNOWN_ISSUER

Начнем с главного, ошибка SEC_ERROR_UNKNOWN_ISSUER не является критической и не свидетельствует о глобальных проблемах на вашем компьютере. Она встречается довольно часто, и всегда только в браузерах Mozilla FireFox. В других браузерах, таких как Хром, она также есть, однако называется иначе.

Существует две причины возникновения данной ошибки:

- Проблема с сайтом – администратор некорректно его настроил;

- Проблема с вашим подключением – какая-то программа перехватывает процедуру считывания SSL сертификата или FireFox не уверен в надежности подключения.

На практике данная ошибка выглядит следующим образом:

Т.е. сайт не грузится, и не всегда понятно, что делать.

История проблемы

Массовая проблема появилась в 2017 году, когда сайты в Интернете начали массовое переезжать на SSL сертификаты (т.е. становились доступны по адресу https://), так как ошибка SEC_ERROR_UNKNOWN_ISSUER связана именно с безопасным соединением.

В 2020 году проблема настолько распространена, что разработчики из Мозиллы подготовили отдельную инструкцию: https://support.mozilla.org/en-US/kb/error-codes-secure-websites. Проблема в том, что она на английском и давно не обновлялась, поэтому мы подготовили свою – на русском, где простыми словами объяснили вопрос.

Как убрать ошибку SEC_ERROR_UNKNOWN_ISSUER

Всё зависит от того, в чем причина возникновения проблемы.

Проблема у одного сайта

Если ошибка вылетает только на одном конкретном сайте, то в этом случае, скорее всего, настоящая причина в сайте, то вам нужно:

Кликнуть на пункт «Дополнительно» и выбрать в появившемся поле «Добавить в исключение»:

Перезагрузите страницу.

Сайт должен загрузиться, браузер больше не будет выдавать сообщение об ошибке с кодом SEC_ERROR_UNKNOWN_ISSUER. Если вы хотите сделать доброе дело, то можете дополнительно написать администратору портала, что у него проблемы с SSL сертификатом – так как всё, что вы сделали, лишь попросили ваш браузер игнорировать проблемы, по-настоящему устранить их может только администратор проекта.

Ошибка SEC_ERROR_UNKNOWN_ISSUER на всех сайтах в браузере FireFox

Если ошибка SEC_ERROR_UNKNOWN_ISSUER вылетает на всех сайтах, то проблема несколько глобальнее, и вышеизложенный метод не поможет её решить. В этом случае нужно найти, что именно создает проблемы с SSL сертификатом. В 99% случаев – это антивирусная программа. Вы можете проверить это, либо отключив её на 1 минуту и зайдя на сайт – проблемы должны пропасть, либо же проверив любую другую утилиту, которая может вмешиваться в работу SSL сертификата.

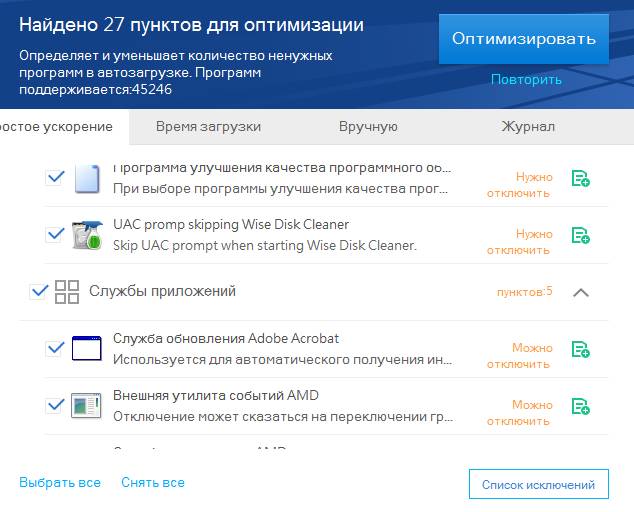

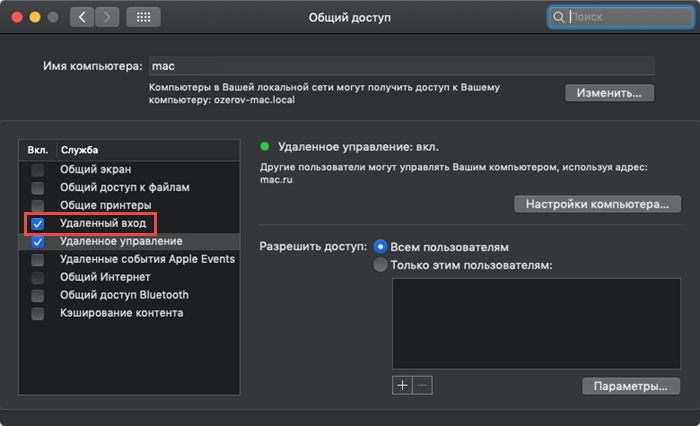

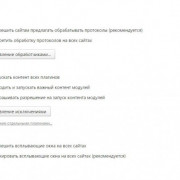

Для примера решения возьмем популярный антивирус – Касперский. Первый делом вам нужно зайти в настройки (вызвать можно из Поиска, или через трей). Далее зайдите в раздел «Дополнительно», где перейдите в пункт «Сеть»:

В открывшемся окне выберите пункт «Не проверять защищенные соединения», как показано на скриншоте ниже. Но если вам нужны дополнительные настройки, то кликните на кнопку «Дополнительно»:

Если вы не хотите отказываться от проверки сертификатов – это один из важных моментов в безопасности любого ПК, то перейдите во вкладку «Дополнительные», и затем кликните на кнопку «Установить сертификат».

Это переустановит имеющийся сертификат, что в большинстве случаев решит проблему. Если проблема осталась, то перезагрузите компьютер. Вариант с установкой или переустановкой сертификатов антивируса – предпочтительный, так как он не снижает уровень безопасности вашего ПК.

Таким образом вы устраните проблему, и ошибка SEC_ERROR_UNKNOWN_ISSUER из-за антивируса вас более не потревожит.

Меры предосторожности

Если проблема возникла впервые, и это случилось на сайте, которым вы ранее пользовались – задумайтесь и проверьте ПК на вирусы

Это особенно важно сделать в том случае, если проблема случилась на сайте банка или любом другом финансовом сервисе

Дело в том, что некоторые вирусы подменяют адреса реальных сайтов банков и другие сайты, чтобы вы ввели данные своей карты или другие секретные данные (например, пароль от Интернет-банка), поэтому, если вы заметите что-то подозрительное – всегда проверяйте URL в адресной строке, а также регулярно проводите комплексный анализ ПК на наличие вирусов.

Надеемся, с помощью нашей инструкции вы не только поняли, что такое ошибка SEC_ERROR_UNKNOWN_ISSUER в браузере Mozilla Firefox, но и теперь знаете, как её устранить, а также знаете обо всех подводных камнях и не снизите уровень безопасности вашего ПК в процессе устранения проблемы. Если остались вопросы, то рекомендуем к изучению следующий ролик, в нем подробно разобран данный вопрос и приведены варианты решения проблемы:

Missing intermediate certificate

On a site with a missing intermediate certificate you will see the following error description after you click on Advanced on the error page:

The certificate is not trusted because the issuer certificate is unknown.The server might not be sending the appropriate intermediate certificates.An additional root certificate may need to be imported.

The website’s certificate might not have been issued by a trusted certificate authority itself and no complete certificate chain to a trusted authority was provided either (a so-called «intermediate certificate» is missing).

You can test if a site is properly configured by entering a website’s address into a third-party tool like SSL Labs’ test page. If it is returning the result «Chain issues: Incomplete», a proper intermediate certificate is missing.

You should contact the owner of the website you’re having troubles accessing to inform them of that problem.

After a number of irregularities with certificates issued by Symantec root authorities came to light, browser vendors including Mozilla are gradually removing trust from these certificates in their products. Firefox will no longer trust server certificates issued by Symantec, including those issued under the GeoTrust, RapidSSL, Thawte and Verisign brands. For more information, see this Mozilla blog post and this compatibility document.

MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED will be the primary error but with some servers, you may see the error code SEC_ERROR_UNKNOWN_ISSUER instead. In any case, if you come across such a site you should contact the owner of the website to inform them of the problem.

Mozilla strongly encourages operators of affected sites to take immediate action to replace these certificates. DigiCert is providing certificate replacements for free.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website’s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox.